Você já parou para pensar como grandes corporações mantêm seus ambientes protegidos sem burocracia excessiva? O segredo reside na tecnologia aplicada à **segurança patrimonial moderna**. Garantir que apenas pessoas autorizadas circulem em áreas específicas protege ativos valiosos e, acima de tudo, vidas humanas. Soluções como as da Araponto Ajudam gestores a modernizar essa barreira invisível, mas necessária.

A trajetória histórica da proteção de espaços

O monitoramento da entrada de pessoas evoluiu drasticamente nas últimas décadas. A tecnologia avançou muito. Antigamente, porteiros anotavam nomes em pranchetas de papel que se perdiam facilmente. Pense assim: se o registro é manual, qualquer erro de escrita ou perda do documento compromete a **rastreabilidade das movimentações** dentro do prédio. Isso gera insegurança.

Vamos por partes para entender como chegamos aqui. A necessidade de triagem não nasceu com a eletrônica. Atividades esportivas e culturais já utilizavam esse conceito séculos atrás para distinguir quem pagou pelo ingresso. No transporte público, bilheteiros manuais faziam o papel de validadores de acesso em terminais rodoviários e ferroviários. Mas foi a verticalização urbana que exigiu métodos mais robustos de organização.

As primeiras portas giratórias surgiram nos Estados Unidos ainda no século XIX. Elas ajudavam a organizar o fluxo em arranha-céus e mantinham a temperatura interna estável. No Brasil, esses mecanismos manuais chegaram nas metrópoles durante a primeira metade do século XX. Escolas, bancos e museus adotaram o modelo por praticidade. Mesmo com a simplicidade da época, o Impacto do fator humano na segurança Já era um tema relevante para evitar invasões.

Entenda o funcionamento do controle de acesso

Para entender melhor, imagine o controle de acesso como um filtro inteligente que opera em fases distintas. Ele não serve apenas para bloquear, mas para organizar. O processo básico envolve o cadastro prévio de informações pessoais e documentos. Logo após, ocorre a identificação inicial quando o visitante se apresenta na entrada. A etapa final é o **protocolo de identificação** que valida se aquela pessoa possui permissão para entrar.

Esse fluxo muda se o usuário for frequente ou eventual. Visitantes de clínicas médicas ou prestadores de serviço passam pelo roteiro completo a cada visita. Já moradores de condomínios ou funcionários de empresas realizam um registro único. A partir daí, basta se identificar nos acessos diários. O sistema reconhece o padrão e libera a passagem sem intervenção humana constante, o que agiliza a rotina.

A tecnologia digital eliminou as falhas dos métodos analógicos antigos. Hoje, os dados ficam armazenados em bancos digitais protegidos. Isso evita que estranhos usem chaves perdidas ou crachás falsificados. Se alguém tenta acessar uma área proibida, o sistema registra a tentativa e emite alerta. Em outras palavras, a automação transforma a segurança passiva em uma defesa ativa e inteligente.

Dispositivos e hardware para triagem eficiente

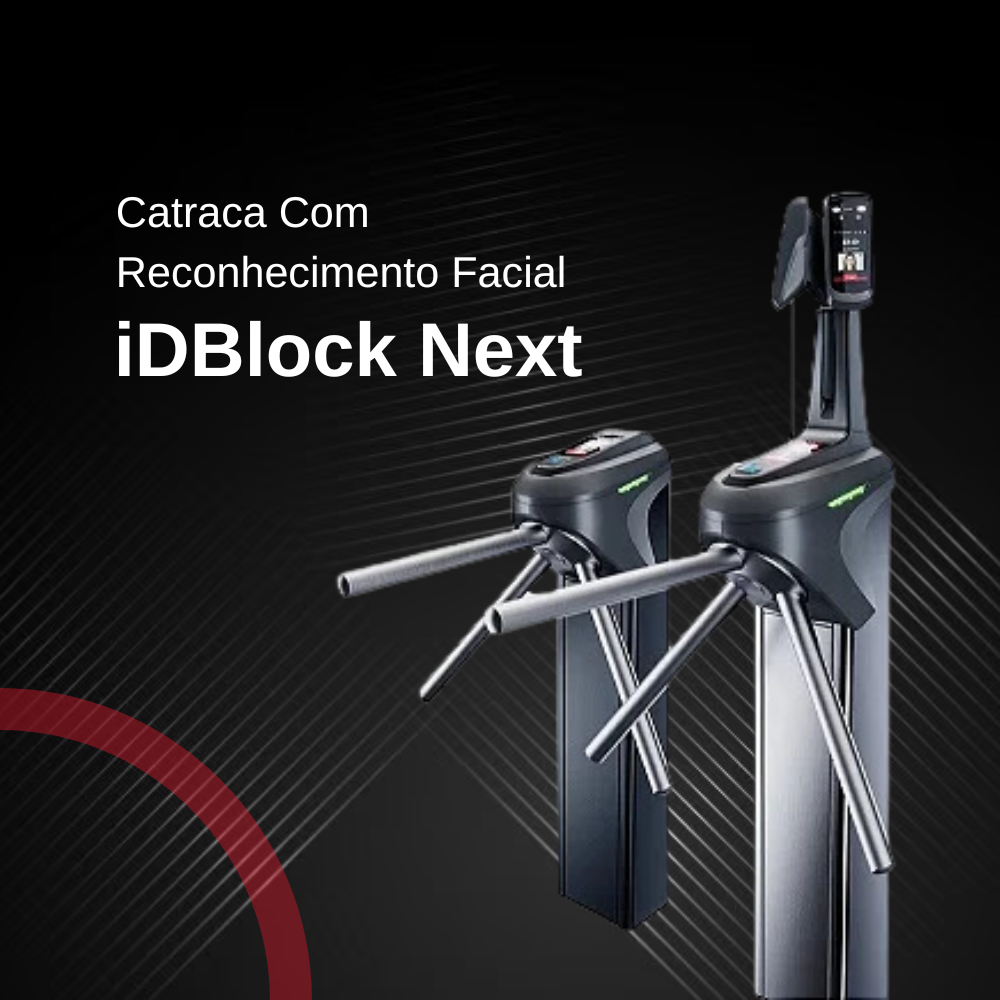

A escolha do equipamento certo define o sucesso da sua estratégia de monitoramento. Existem diversas opções no mercado. Os controladores biométricos são os mais seguros porque utilizam traços únicos. A **biometria facial** ou a leitura de impressão digital impedem que uma pessoa se passe por outra. Como o corpo do usuário é a própria chave, o risco de extravio de senhas desaparece completamente.

Outra opção comum são os leitores de proximidade. Eles utilizam cartões com tecnologias variadas, como DIFERE ou HIT, que liberam a trava ao se aproximarem do sensor. Também existem os controladores por código de barras e teclados de senhas. Para veículos, as etiquetas de rádio frequência (Tags) são ideais em estacionamentos. Você pode conhecer os Cinco tipos mais comuns de sistemas Para decidir qual se adapta melhor ao seu fluxo.

Esses leitores eletrônicos trabalham em conjunto com barreiras físicas. Catracas controlam o fluxo de pedestres em academias e prédios comerciais. Cancelas e portões automáticos gerenciam a entrada de carros. Em locais de alta segurança, como bancos, usam-se torniquetes ou clausuras. Esse ecossistema garante que o bloqueio seja efetivo enquanto a identidade é verificada pelo software central.

Inteligência por trás das permissões e softwares

O hardware é apenas metade da solução. A inteligência real reside no gerenciamento das permissões de cada indivíduo. Uma autorização pode ser permanente, como a de um morador, ou temporária para um visitante. Inclusive, você consegue restringir acessos por horário. Um técnico de manutenção pode ter entrada liberada apenas das 8h às 17h, bloqueado automaticamente fora desse período.

Softwares modernos operam com **gestão baseada em nuvem** para facilitar o controle remoto. O gestor visualiza quem entrou e saiu em tempo real através de um painel digital. Isso permite gerar relatórios detalhados para auditorias ou investigações internas. Soluções robustas como as oferecidas pela Araponto Integram essas funcionalidades em interfaces intuitivas. Se ocorrer uma pane ou situação de pânico, o sistema avisa a central instantaneamente.

A segurança da informação é outro ponto decisivo aqui. Os dados dos usuários devem ser criptografados conforme as leis de proteção vigentes. Além disso, a integração com outros sistemas de segurança, como câmeras (CFTV), potencializa a vigilância. Quando o software detecta uma irregularidade, ele pode travar portas específicas para conter uma ameaça. Essa agilidade é o que diferencia uma gestão profissional de uma amadora.

Onde aplicar as estratégias de monitoramento

Qualquer ambiente que receba pessoas pode se beneficiar dessas ferramentas. Condomínios residenciais usam a tecnologia para garantir a paz dos moradores. Escolas privadas adotam sistemas para monitorar a saída de alunos e entrada de pais. Inclusive, a Tecnologia em ambientes escolares Ajuda a prevenir a entrada de pessoas estranhas ao convívio pedagógico. É uma camada extra de cuidado.

No setor corporativo, o foco principal costuma ser a **proteção de ativos** e segredos industriais. Áreas de estoque, servidores de TI e tesourarias exigem restrições rigorosas. Já em hospitais, o controle organiza o fluxo de visitantes em alas críticas, como Útil. Até academias de ginástica aproveitam a automação para garantir que apenas alunos com mensalidades em dia utilizem os aparelhos. Isso reduz perdas financeiras e organiza o espaço.

Bancos e instituições financeiras utilizam as configurações mais avançadas disponíveis. Nesses locais, a triagem precisa ser rápida, mas extremamente precisa. O uso de acessórios como botoeiras e sensores de presença complementa o hardware principal. A Araponto fornece equipamentos que atendem desde pequenos escritórios até grandes complexos industriais. A flexibilidade da tecnologia permite que o sistema cresça conforme a necessidade da empresa.

Implementar um sistema moderno eleva o nível de confiança de qualquer estabelecimento. Embora o investimento inicial pareça alto para alguns, a redução de riscos patrimoniais compensa o gasto rapidamente. A tecnologia evoluiu para ser uma aliada silenciosa que garante a **eficiência operacional** diária. Avalie suas necessidades atuais e escolha uma solução que ofereça suporte técnico e atualizações constantes conforme as normas do Wikipédia E diretrizes do Ministério do Trabalho e Emprego.