Você já parou para pensar em quantos pontos de acesso sua empresa ou condomínio possui? Garantir que apenas pessoas autorizadas circulem por esses espaços é um desafio constante, mas a tecnologia transformou a maneira como administramos essa segurança. O antigo modelo de chaves e porteiros anotando nomes em pranchetas ficou para trás, dando lugar a sistemas inteligentes que oferecem agilidade e precisão. Um bom Sistema de controle de acesso Não apenas protege, mas também otimiza o fluxo de pessoas e veículos.

Senhas e Códigos: A Primeira Camada de Proteção

O método mais tradicional e ainda amplamente utilizado é a autenticação por senha. Trata-se de uma solução direta e de baixo custo de implementação, onde cada usuário possui um código numérico ou alfanumérico para se identificar em um teclado.

Como Funciona na Prática

O usuário digita sua credencial única para liberar uma porta, catraca ou cancela. Embora seja simples, a segurança depende inteiramente do sigilo da senha. O primeiro passo é criar uma política de troca periódica desses códigos para mitigar riscos de compartilhamentos indevidos. É uma camada de segurança básica, mas eficaz.

Principais Vantagens

A grande vantagem é sua versatilidade. Pode ser o método principal ou funcionar como um backup quando outras formas de identificação falham. Um sistema como o da Araponto Permite a gestão centralizada dessas permissões, facilitando a inclusão ou remoção de usuários de forma imediata, uma Flexibilidade valiosa Para ambientes com alta rotatividade.

Cartões de Proximidade (RFID): Agilidade Sem Contato

Os cartões de proximidade, ou tags, são extremamente populares em ambientes corporativos e condomínios. Eles utilizam tecnologias como RFID (Identificação por Radiofrequência) para comunicar-se com um leitor sem a necessidade de contato físico. Basta aproximar o cartão.

Velocidade e Conveniência

O resultado esperado é um fluxo de pessoas muito mais rápido e sem atritos, ideal para locais de grande movimento como recepções e estacionamentos. O usuário não precisa digitar nada, o que acelera o processo. Além disso, os cartões podem ser personalizados com a identidade visual da empresa, servindo também como crachás de identificação. A Gestão de permissões Se torna simples, pois um cartão perdido pode ser desativado em segundos.

Aplicações Comuns

Desde liberar catracas em academias até permitir o acesso a andares específicos em um elevador, os cartões são uma solução robusta. Quando combinados com outros métodos, como uma senha, a segurança aumenta consideravelmente, criando uma verificação em duas etapas.

Biometria Digital: Segurança na Ponta dos Dedos

A verdade é que senhas podem ser esquecidas e cartões podem ser perdidos. A biometria resolve isso ao utilizar uma característica única do indivíduo: a impressão digital. Já que cada pessoa tem um padrão exclusivo, a fraude se torna extremamente difícil.

Tecnologia Intransferível

O processo é simples: o usuário cadastra sua digital uma única vez e o sistema a converte num código criptografado. A partir daí, basta posicionar o dedo no leitor para ter o acesso liberado. Essa tecnologia é ideal para áreas restritas que exigem um Nível de segurança superior como CDs, cofres ou laboratórios, porque a identificação é pessoal e intransferível. Para saber mais, explore como o Controle biométrico reduz fraudes E otimiza o acesso.

Confiabilidade do Sistema

Os leitores biométricos modernos são rápidos e precisos, evitando filas e garantindo que apenas a pessoa certa entre. A tecnologia avançou muito, e os sistemas atuais conseguem realizar a leitura mesmo com dedos sujos ou levemente úmidos, um problema comum no passado.

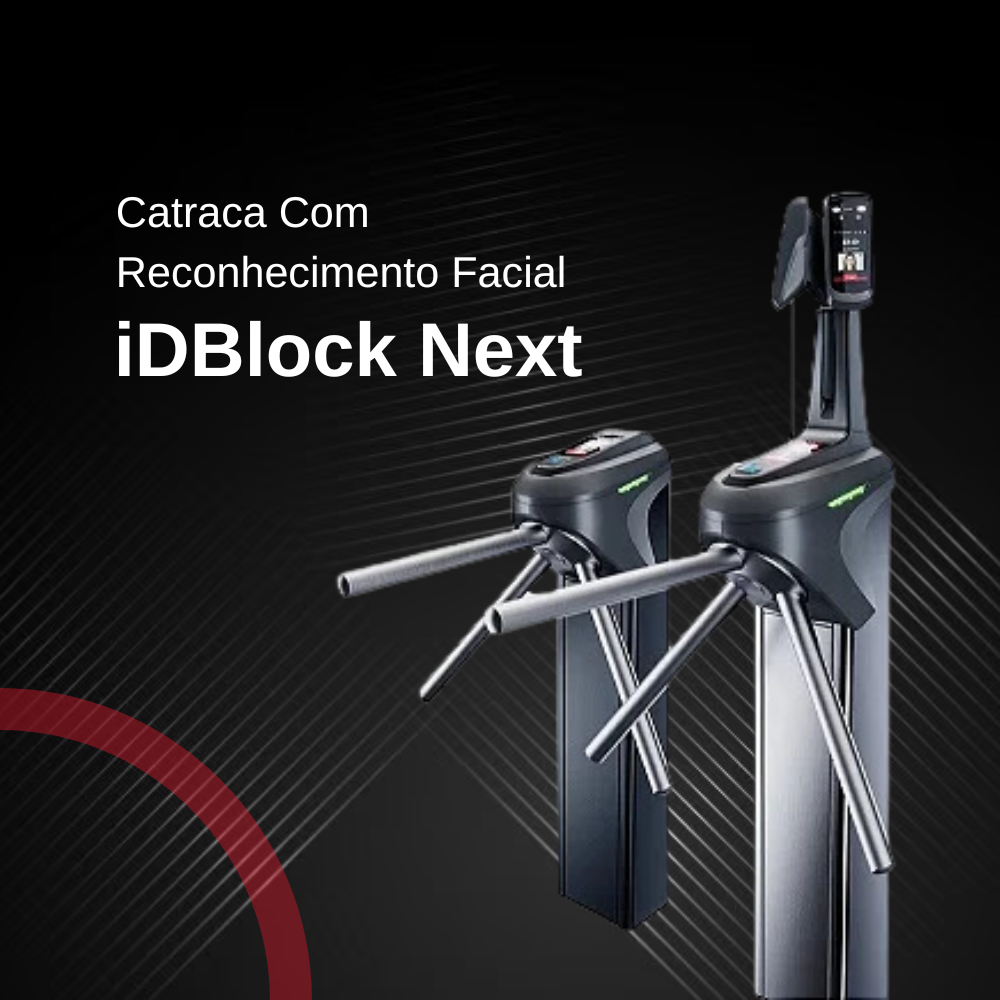

Reconhecimento Facial: O Futuro da Identificação

Considerado um dos métodos mais avançados e seguros, o reconhecimento facial mapeia pontos únicos do rosto de uma pessoa para criar uma identidade digital. É uma tecnologia que oferece uma experiência de acesso completamente sem atrito (colchões).

Como Funciona a Verificação

Uma câmera captura a imagem do rosto e um software compara os traços faciais com um banco de dados de usuários autorizados. Sistemas mais robustos, inclusive, utilizam tecnologia de detecção de vivacidade para impedir o uso de fotos ou vídeos, garantindo que a pessoa esteja fisicamente presente. O Acesso sem contato É uma vantagem higiênica e prática, especialmente em locais como hospitais e indústrias alimentícias. A Biometria facial representa segurança máxima Contra tentativas de fraude.

Agilidade e Alta Segurança

O reconhecimento é quase instantâneo, ocorrendo enquanto a pessoa se aproxima do ponto de acesso. Isso elimina qualquer tipo de fila e proporciona uma experiência de usuário superior, ainda que o custo de implementação seja mais elevado se comparado a outros métodos.

Tags Veiculares (UHF): Controle de Acesso para Frotas

Qual seria o impacto de automatizar a entrada e saída de veículos no seu estacionamento? A tecnologia UHF (Ultra Hoje Frequência) faz exatamente isso por meio de tags adesivas, geralmente fixadas no para-brisa dos carros.

Automação de Portões e Cancelas

Uma antena de longo alcance detecta a tag autorizada a vários metros de distância, acionando a abertura automática da cancela ou portão. Isso elimina a necessidade de o motorista abrir o vidro ou usar um controle remoto. O resultado é um Fluxo de veículos contínuo E seguro, muito comum em pedágios, shoppings e condomínios residenciais de grande porte. A gestão de acessos se torna precisa, registrando cada entrada e saída.

Segurança e Rastreabilidade

Essa solução também aumenta a segurança, pois evita que o motorista fique parado em uma área externa vulnerável. O sistema pode criar regras de acesso por horário e registrar todo o histórico, o vital para a gestão de frotas e para auditorias de segurança, conforme estabelecido por normas de Segurança pública.

A escolha do método ideal de identificação depende das necessidades específicas de cada ambiente. Muitas vezes, a solução mais robusta é a combinação de duas ou mais tecnologias. Analise o fluxo, o nível de segurança exigido e o orçamento para tomar a decisão correta. Ferramentas modernas, como as oferecidas pela Araponto integram essas diferentes formas de identificação numa única plataforma, simplificando a gestão. O Investimento em tecnologia Adequada é o que garante a proteção do seu patrimônio e das pessoas.